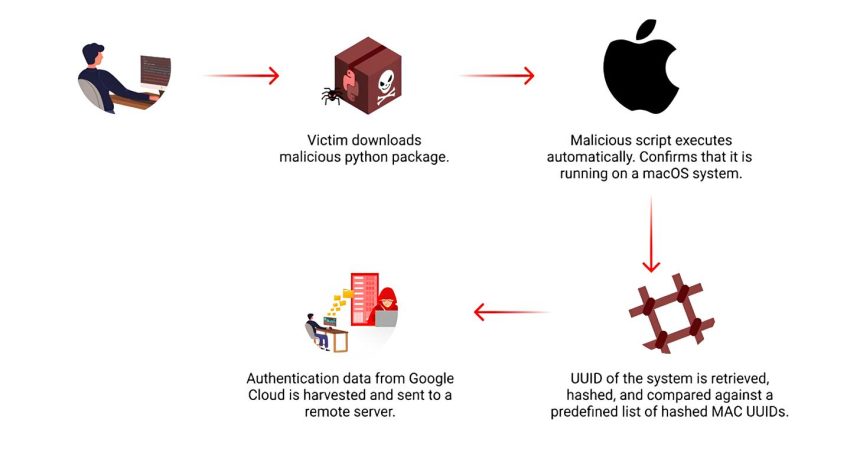

Siber güvenlik araştırmacıları Python Package Index (PyPI) deposunda, kullanıcıların Google Cloud kimlik bilgilerini dar bir kurban havuzundan çalmak amacıyla Apple macOS sistemlerini hedef alan kötü amaçlı bir paket keşfetti.

"lr-utils-lib" adlı paket, kaldırılmadan önce toplam 59 kez indirildi. Kayıt defterine Haziran 2024'ün başlarında yüklenmiştir.

Checkmarx araştırmacısı Yehuda Gelb Cuma günü yayınladığı bir raporda, "Kötü amaçlı yazılım, belirli macOS makinelerini hedeflemek için önceden tanımlanmış bir karma listesi kullanıyor ve Google Cloud kimlik doğrulama verilerini toplamaya çalışıyor" dedi. "Toplanan kimlik bilgileri uzak bir sunucuya gönderiliyor."

Paketin önemli bir yönü, önce bir macOS sistemine kurulup kurulmadığını kontrol etmesi ve ancak daha sonra sistemin Evrensel Benzersiz Tanımlayıcısını (UUID) 64 karmadan oluşan sabit kodlanmış bir listeyle karşılaştırmaya devam etmesidir.

Eğer ele geçirilen makine önceden tanımlanmış kümede belirtilenler arasındaysa, ~/.config/gcloud dizininde bulunan ve Google Cloud kimlik doğrulama verilerini içeren application_default_credentials.json ve credentials.db adlı iki dosyaya erişmeye çalışır.

Yakalanan bilgiler daha sonra HTTP üzerinden "europe-west2-workload-422915[.]cloudfunctions[.]net" adlı uzak bir sunucuya iletiliyor.

Checkmarx ayrıca LinkedIn'de paketin sahibiyle eşleşen ve Apex Companies'in CEO'su olduğunu iddia eden "Lucid Zenith" adında sahte bir profil bulduğunu ve saldırıda olası bir sosyal mühendislik unsuruna işaret ettiğini söyledi.

Kampanyanın arkasında tam olarak kimin olduğu şu anda bilinmiyor. Bununla birlikte, siber güvenlik firması Phylum'un "requests-darwin-lite" adlı bir Python paketini içeren ve macOS ana bilgisayarının UUID'sini kontrol ettikten sonra kötü niyetli eylemlerini serbest bıraktığı tespit edilen başka bir tedarik zinciri saldırısının ayrıntılarını açıklamasından iki aydan fazla bir süre sonra geldi.

Bu kampanyalar, tehdit aktörlerinin sızmak istedikleri macOS sistemleri hakkında önceden bilgi sahibi olduklarının ve kötü amaçlı paketlerin yalnızca bu makinelere dağıtıldığından emin olmak için büyük çaba sarf ettiklerinin bir işaretidir.

Bu aynı zamanda kötü niyetli aktörlerin, geliştiricileri kandırarak uygulamalarına dahil etmelerini sağlamayı amaçlayan benzer paketleri dağıtmak için kullandıkları taktiklere de işaret ediyor.

Gelb, "Bu saldırının bireyleri mi yoksa işletmeleri mi hedef aldığı net olmasa da, bu tür saldırılar işletmeleri önemli ölçüde etkileyebilir" dedi. "İlk tehlike genellikle bireysel bir geliştiricinin makinesinde meydana gelse de, işletmeler için etkileri önemli olabilir."